1. WAF 개요

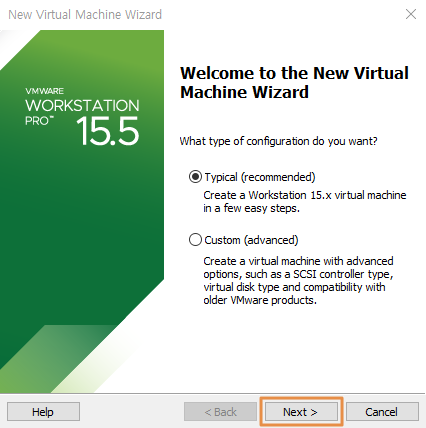

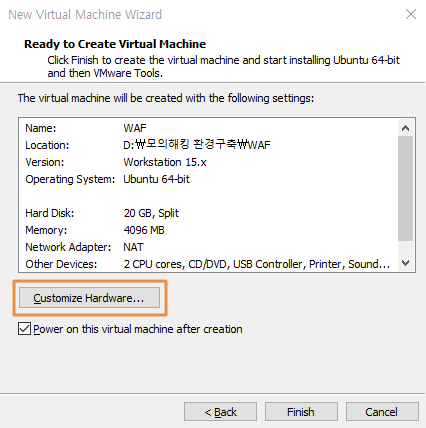

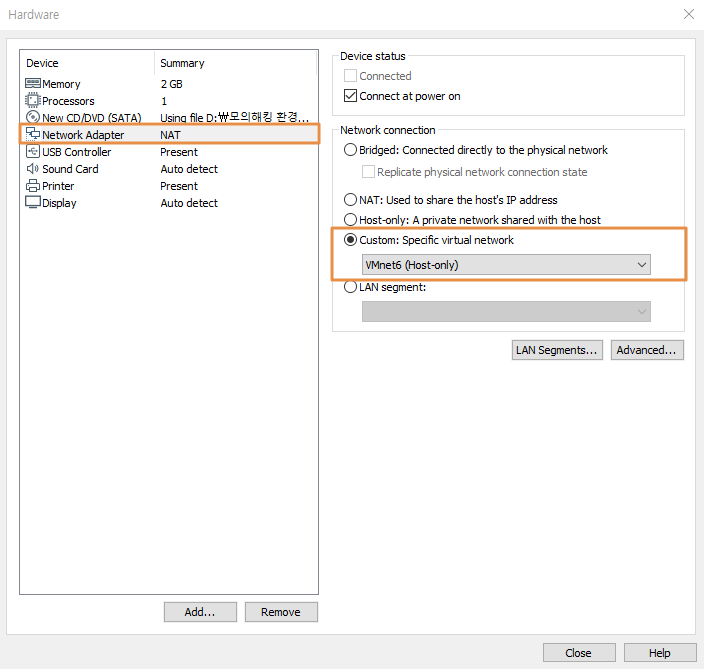

2. ubuntu ISO 파일로 VMware Workstation에 추가하기

ubuntu-18.04.4-live-server-amd64.iso 파일을 선택한다.

편의상 waf/waf로 진행한다.

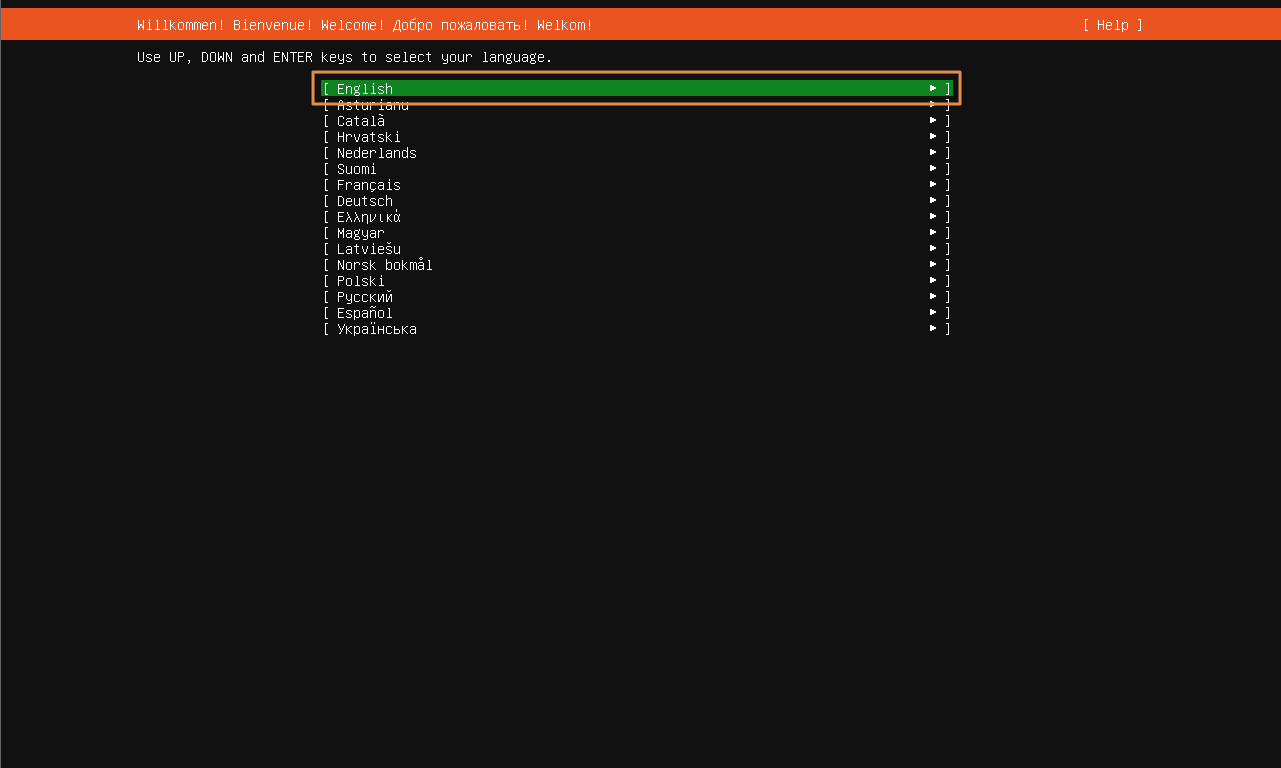

3. Ubuntu Init Setting

English를 선택하고 Enter를 누릅니다.

방향키로 이용해서 Done으로 이동한 후 Enter를 누릅니다.

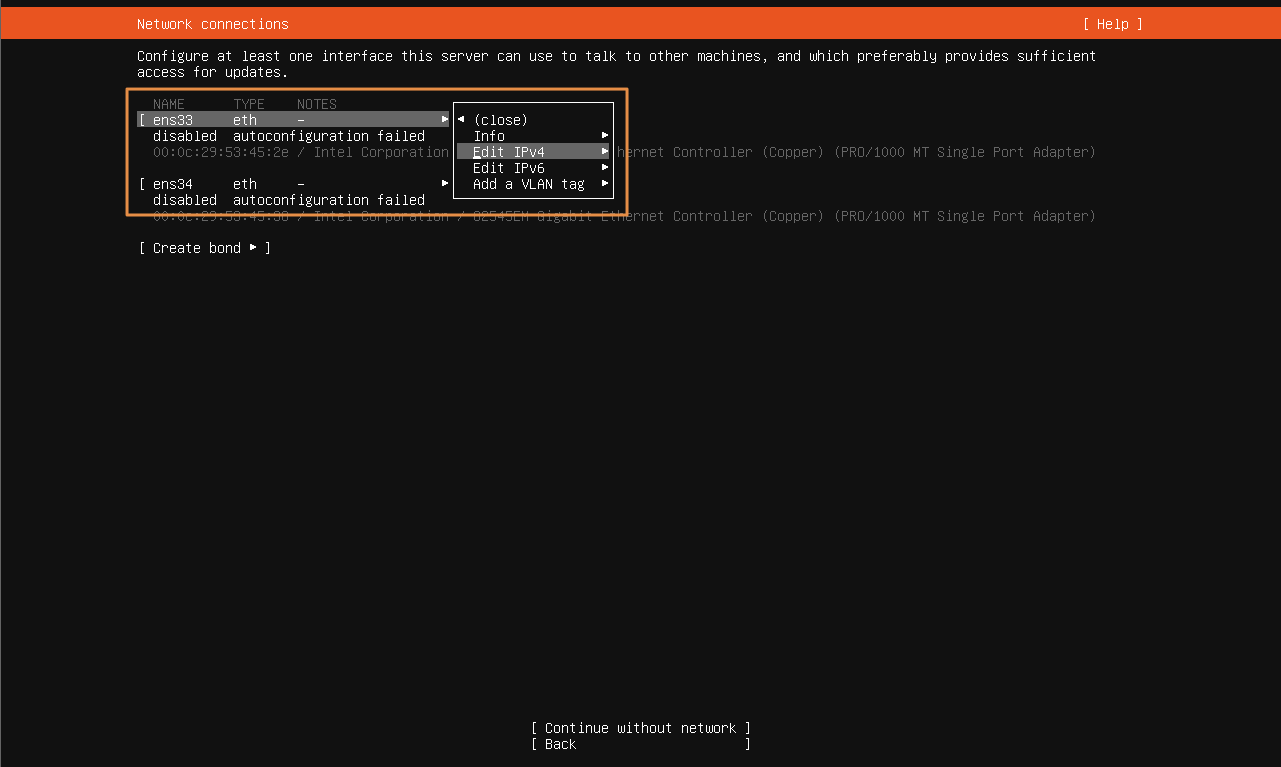

ens 33 [Enter] ->

Edit IPv4 [Enter]

IPv4 Method Manual [Enter] ->

Subnet: 192.168.60.0/254 ->

Address: 192.168.60.254 ->

Gateway: 192.168.60.1 ->

Name servers: 8.8.8.8 ->

Save [Enter]

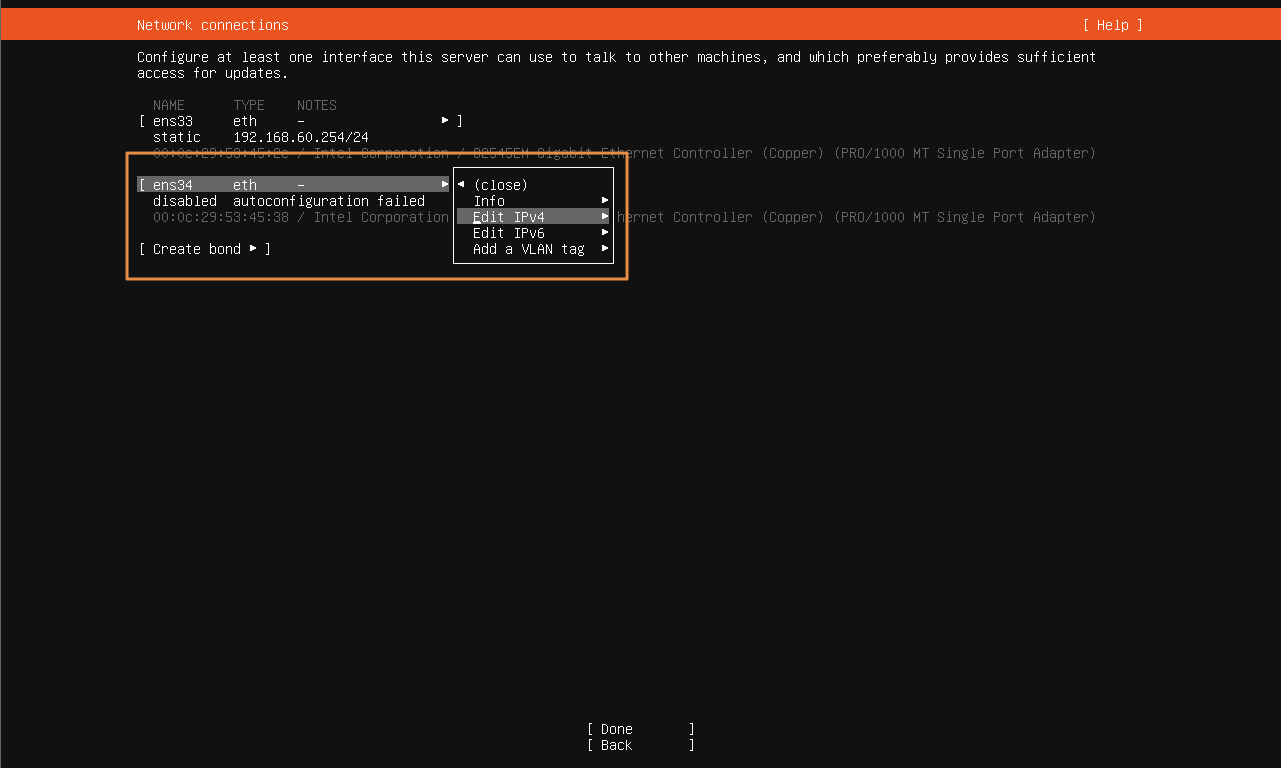

ens 34 [Enter] ->

Edit IPv4 [Enter]

IPv4 Method Manual [Enter] ->

Subnet: 192.168.70.0/254 ->

Address: 192.168.70.254 ->

Name servers: 8.8.8.8 ->

Save [Enter]

Done

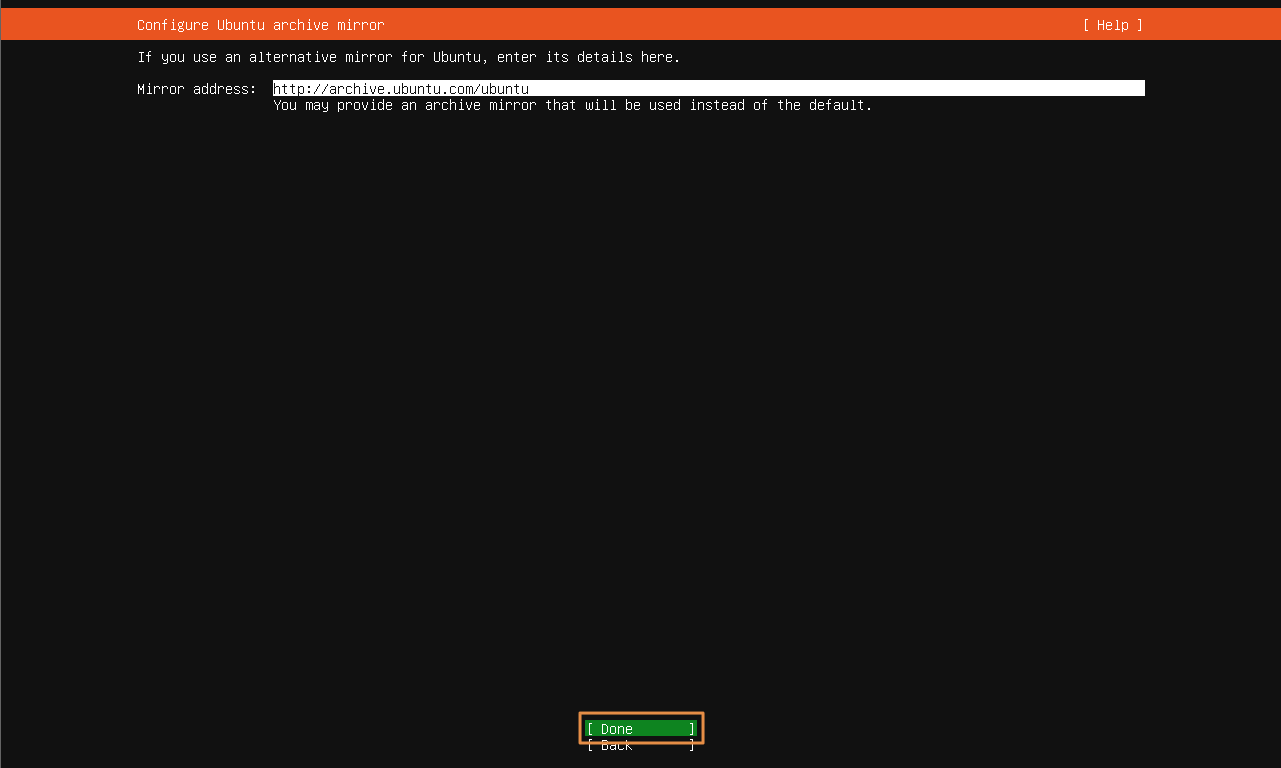

Done

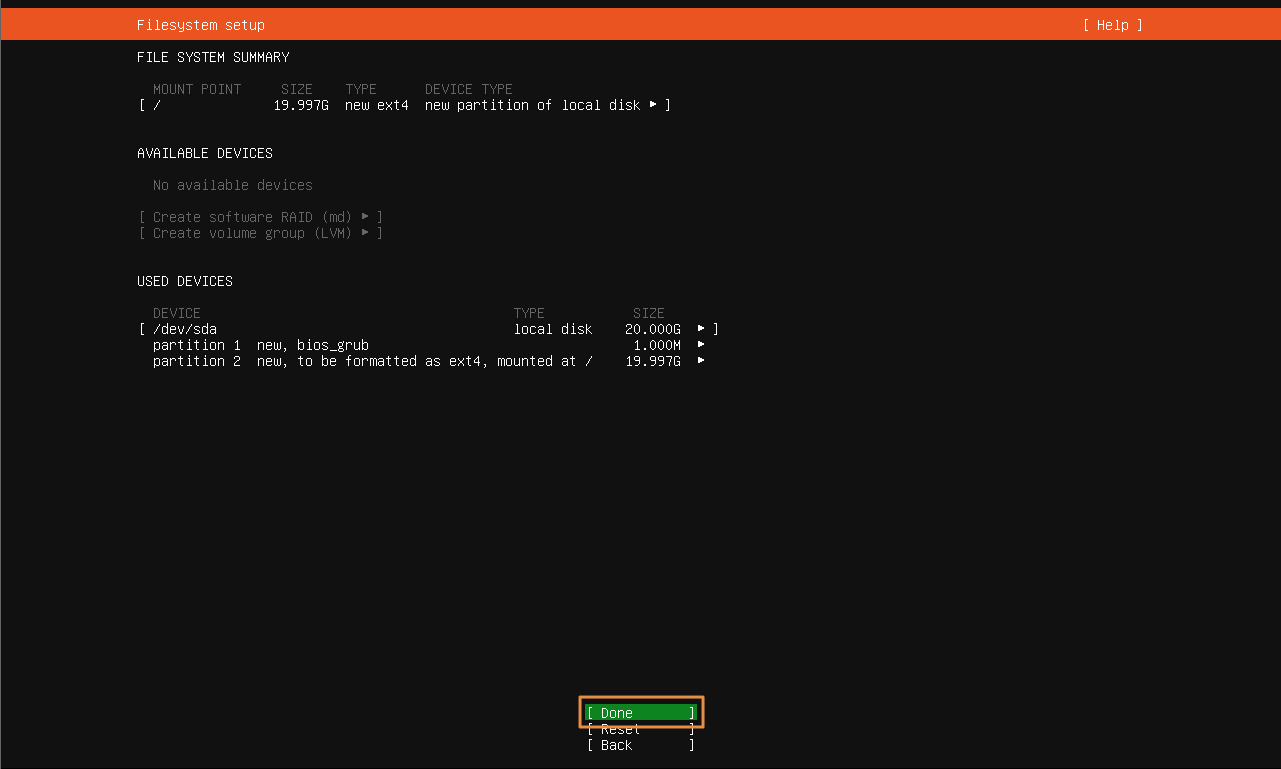

Use An Entire Disk

Done ->

Continue

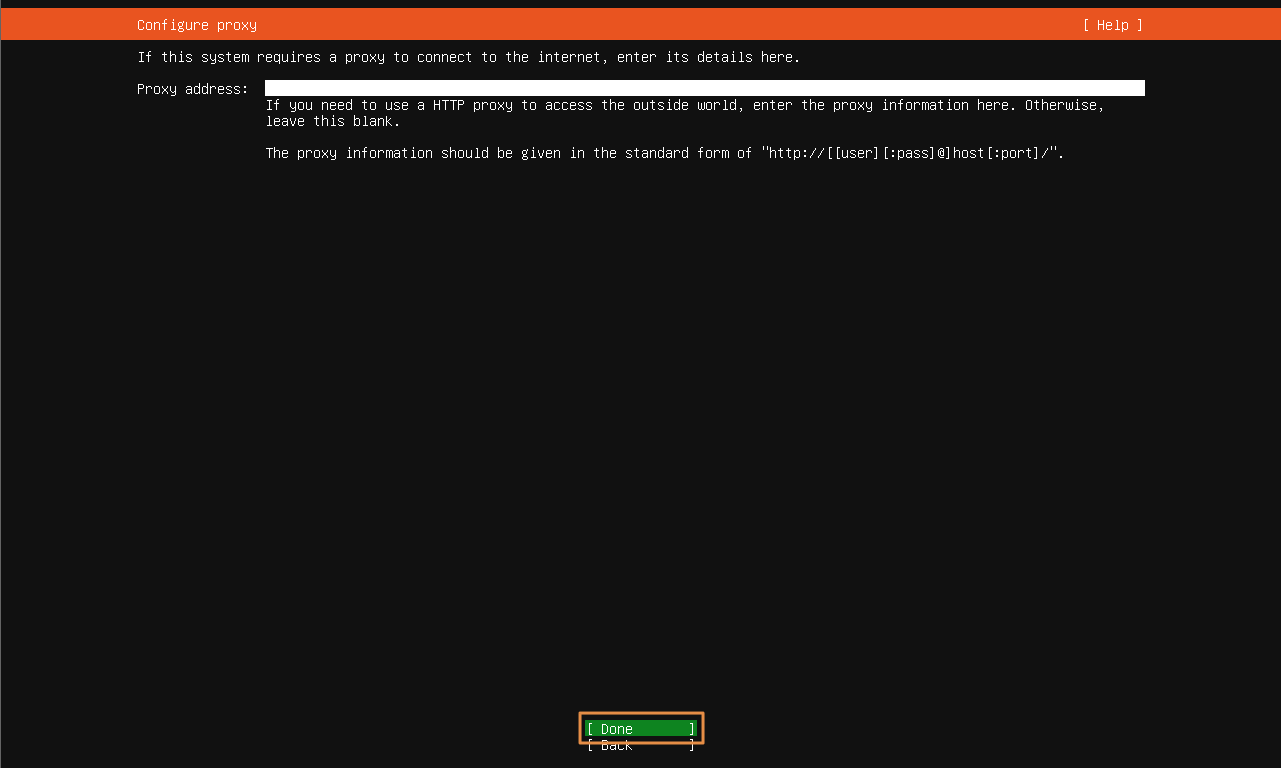

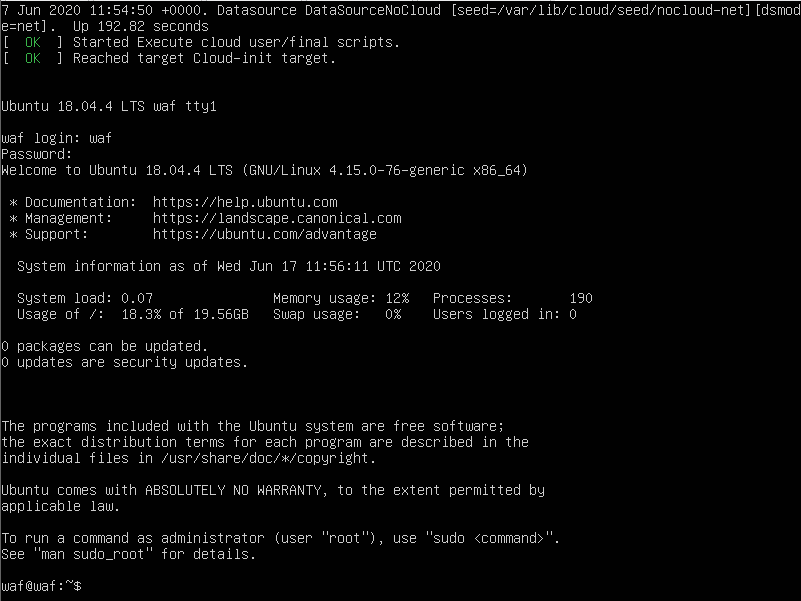

현재는 Internet과 통신이 되지 않으므로

Install OpenSSH server 체크하지 않고 Done

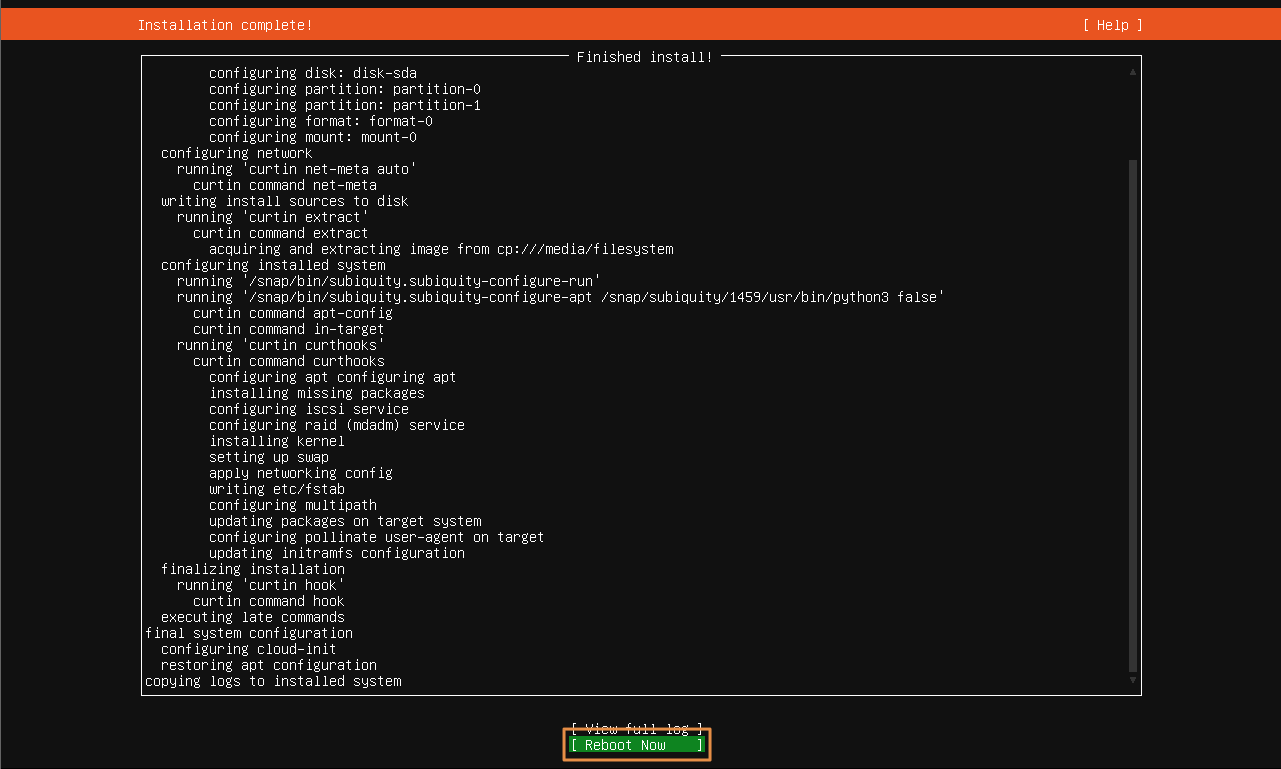

waf/waf로 로그인하면 [그림 28]과 같은 화면을 볼 수 있습니다.

4. 통신을 위한 NIDS/NIPS Setting

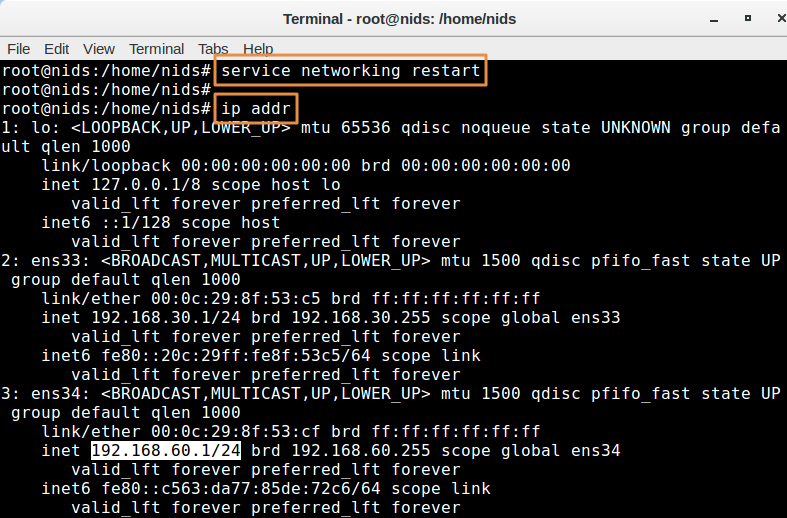

vim /etc/network/interfacesWAF와의 통신을 위해 [그림 29]처럼 IP를 추가설정한다.

IP가 정상적으로 할당되었는지 확인한다.

Security-Onion은 IP 장애가 자주 발생한다.

따라서 통신이 안 될 때 대부분 Securiy-Onion 문제이니 reboot을 진행한다.

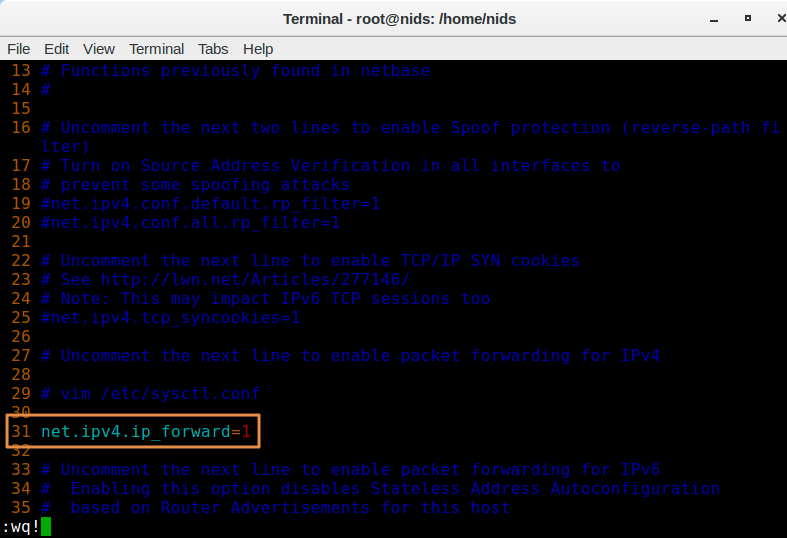

Network Adapter가 2개 이상 있을 때 각각 격리되어 있어서 192.168.30.1로 들어오는 패킷을 192.168.60.1로 전달할 수 없다.

따라서 패킷을 전달하기 위해 [그림 31]처럼 forwading을 진행한다.

vim /etc/sysctl.conf

vim 기능 중 :set nu를 하면 앞에 라인넘버가 붙는다.

# net.ipv4.ip_forward=1 주석처리 되어 있는 것을

net.ipv4.ip_forward=1 이렇게 주석을 해제한다.

정상적으로 됐는지 sysctl -p를 입력하여 확인한다.

net.ipv4.ip_forward = 1이 뜨면 정상적으로 된 것이다.

5. 통신을 위한 FIREWALL Setting

통신을 위해 FIREWALL 설정을 진행해야 한다.

역시 ATTACKER Snapshot을 IP 192.168.40.40으로 바꾼 후 진행한다.

[그림 33]과 같이 진행한다.

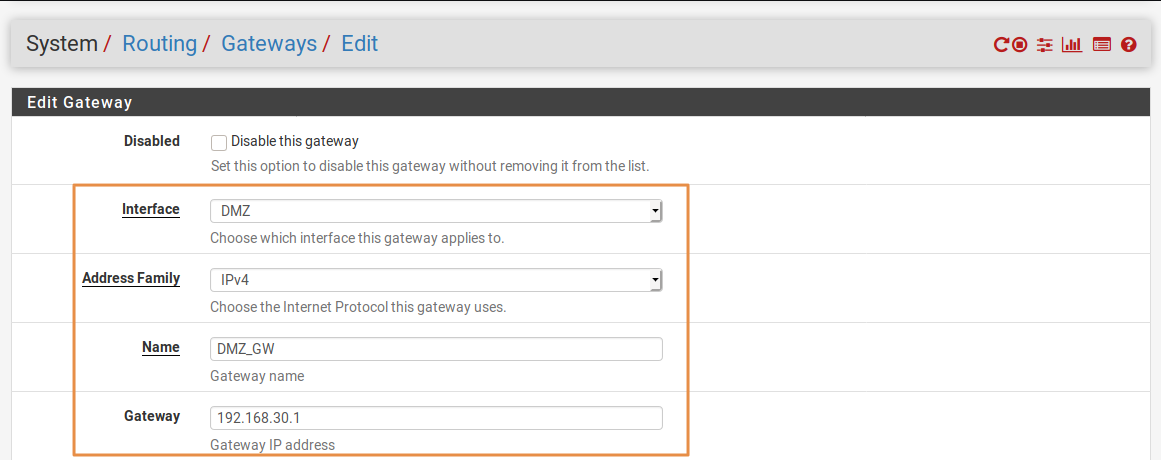

[그림 34]처럼 Gateway를 설정해 준다. 이 Gateway는 next-hop에 사용된다.

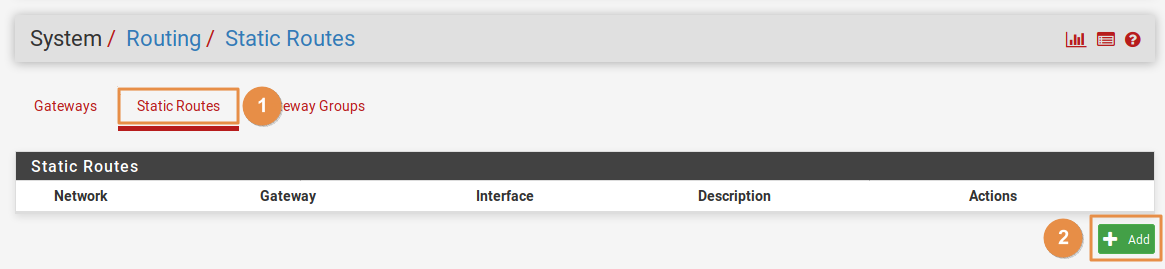

이제 next-hop을 진행하겠다.

Destination network는 WAF와 같은 네트워크 그룹의 대역을 적어주고 ->

Gateway는 설정한 Gateway를 선택 ->

Save

이를 ROUTER에서 진행하면 다음과 같다.

set protocols static route 192.168.60.0/24 next-hop 192.168.30.1

6. 통신을 위한 ROUTER Setting

이제 ROUTER에서도 next-hop을 설정해 주면 된다.

configure

set protocols static route 192.168.60.0/24 next-hop 192.168.20.254

commit

save

exit

여기까지 됐다면 통신이 가능한 상태가 된 것이다.

7. 통신 확인

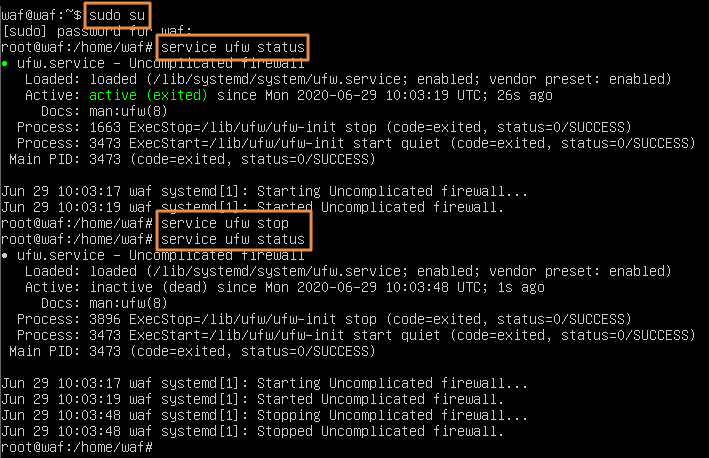

WAF도 ufw 기본으로 active 상태이므로 inactive로 바꾼다.

sudo su

service ufw status

service ufw stop

service ufw status

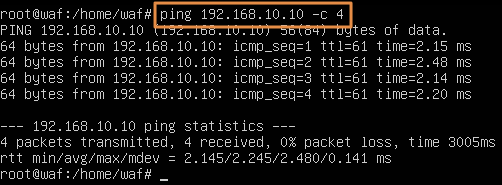

ATTACKER->WAF로 ping이 잘 된다.

WAF->ATTACKER ping이 잘 된다.

끝.

'모의해킹 환경구축' 카테고리의 다른 글

| 3-4. NIDS/NIPS-WAF (0) | 2020.12.27 |

|---|---|

| 3-3. FIREWALL-NIDS/NIPS&HIDS/HIPS (0) | 2020.12.27 |

| 3-2. ROUTER-FIREWALL (0) | 2020.12.26 |

| 3-1. ATTACKER-ROUTER (0) | 2020.12.25 |

| 2-2. VIRTUAL NETWORK SETTING (네트워크 개념 추가 중) (0) | 2020.12.25 |